Quien Soy?

Voy a empezar presentándome, me llamo Matias pero todos dicen KALQ (calcu) soy fanático de los productos Microsoft y de la (in)Seguridad Informática, análisis forense, Malware y ataques de todo tipo y color =D.

En este blog van a encontrar colaborando con SNIFER! Voy a estar escribiendo sobre temas de seguridad informática, malware, análisis forense y demás cosas que me gustaría leer!! Todo presentado y explicado lo más fácil posible, para que comprendan los que quieren iniciar en este mundo.

Análisis de Malware 101

Capítulo 01

ANTECEDENTES

En ocasiones debo realizar análisis de malware como parte de auditorias de computación forense, cuando el malware es mi principal sospechoso como causante del evento que estoy analizando. Dado que la tecnología avanza a pasos agigantados constantemente trato de investigar sobre nuevas formas y herramientas para el análisis de Malware.

¿QUÉ ES UN ANÁLISIS DE MALWARE?

Para empezar definamos el término malware:

“El malware (del inglés malicious software), programa malicioso o programa maligno, también llamado badware, código maligno, software malicioso, software dañino o software malintencionado, es un tipo de software que tiene como objetivo infiltrarse o dañar una computadora o sistema de información. El término malware es muy utilizado por profesionales de la informática para referirse a una variedad de software hostil, intrusivo o molesto. Antes de que el término malware fuera acuñado por Yisrael Radai en 1990, el software malicioso se agrupaba bajo el término «virus informático»”

(Wikipedia, 2018).

Objetivo

Un análisis de malware comprende el estudio del o los archivos maliciosos recuperados como parte de la evidencia de una computadora o sistema de información infectados con el mismo, con el objetivo de determinar cuál es el propósito del código malicioso, en qué lenguaje fue escrito, qué uso de librerías o llamadas a funciones hace, si crea archivos o escribe cambios en el sistema, en definitiva… determinar qué hace y cómo lo hace.

Razones para efectuar un análisis de malware:

- Como parte de una Auditoría Forense

- Para conocer el funcionamiento de un Malware denominado zero day (un software malicioso que aún no es detectado por ningún antivirus porque es nuevo)

- Porque es divertido y se aprende mucho (comentario Nerd).

Pasos A Seguir Durante Un Análisis De Malware

Existen criterios divididos a este respecto. Hay quienes dicen que se puede analizar un malware usando análisis estático solamente, otros en cambio abogan sólo por el análisis dinámico. Yo particularmente creo que se deben realizar AMBOS!

Por eso a partir de ahora les voy a compartir mis conocimientos para que entiendan el “Paso a Paso” del análisis de Malware de modo que puedan aprender sobre el tema y si tienen algo que yo no hago, les pido por favor comenten y me compartan sus ideas / técnicas / software / metodologías.

Bueno ya terminamos de hablar, ahora manos a la obra!

LABORATORIO DE MALWARE

Episodio 01 - Máquina Virtual

Antes de hacer “algo” debemos tener un ambiente de trabajo empezamos por la creación de nuestro Laboratorio de Análisis de Malware, el mismo consta en principio de la creación de una máquina virtual ya que no queremos infectar nuestra computadora o aún peor e infectar toda la red, por esa razón, siempre les recomiendo ser precavidos….

Para crear nuestro laboratorio vamos a necesitar lo siguiente:

- Sistema de Virtualización (Virtualbox - VMware - Hyper-X)

- Maquina Virtual

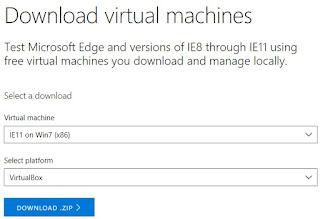

El sistema de virtualización que voy a usar es VirtualBox que es gratis, lo descargan de acá.

La máquina virtual que vamos a usar es de 32 bits ya que es donde funcionan la mayoría de los malware’s, obviamente ustedes pueden usar lo que tengan ganas… =D

Para las máquinas virtuales recomendamos usar las máquinas gratuitas ofrecidas en el sitio oficial de Microsoft

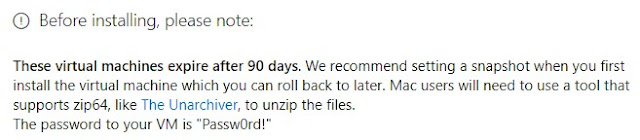

Ya que estas máquinas expiran a los 90 días por lo que se recomienda generar un snapshot una vez configurada.

Episodio 02 - Armado de Laboratorio

Una vez iniciada la máquina recuerden instalar las Guest Additions o las VMware Tools según corresponda y luego deben habilitar el uso compartido del portapapeles (modo bidireccional lo que nos permitirá que puedan copiar y pegar comandos entre la máquina anfitrión y la VM).

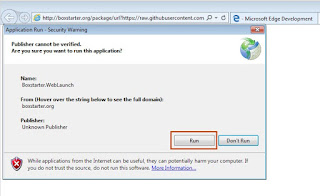

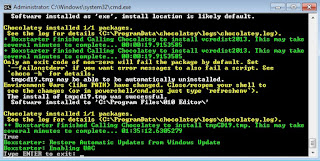

Una vez finalizada la instalación y configuración de la máquina de laboratorio, vamos a instalar las herramientas necesarias en esta oportunidad utilizaremos un conjunto de herramientas desarrolladas por FireEye que se llaman FlareVM (https://www.fireeye.com/blog/threat-research/2017/07/flare-vm-the-windows-malware.html) ingresamos desde internet explorer a la siguiente url http://boxstarter.org/package/url?https://raw.githubusercontent.com/fireeye/flare-vm/master/flarevm_malware.ps1 y ejecutamos el script de PowerShell.

El proceso de descarga tomará algunos minutos, al finalizar la descarga se ejecutará automáticamente un cmd.exe el cual iniciará la descarga de múltiples herramientas, este proceso tomará varios minutos.

Cuando finalice la instalación, procederemos a instalar una serie de herramientas extra:

- Dependency Walker http://www.dependencywalker.com/

- Jasmin https://sourceforge.net/projects/jasmin/

- 7Zip Descargamos e instalamos 7zip desde el sitio oficial http://www.7-zip.org/download.html

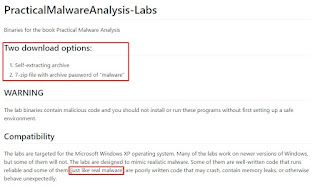

- Muestras de Malware Descargamos las muestras de malware que suministra el autor del libro Practical Malware Analysis https://practicalmalwareanalysis.com/labs/

Creamos una carpeta en el escritorio llamada Muestras y descomprimimos el contenido del archivo PracticalMalwareAnalysis-Labs.7z en esta carpeta, la contraseña para el archivo 7z es “malware” (sin las comillas).

Luego descargamos otro conjunto de muestras desde la siguiente url: https://drive.google.com/file/d/0B_0DJl2kuzoNRTEtQmx0SjJYZXc/view las mismas provienen de un curso llamado RE101 y lo descomprimimos nuevamente dentro de la carpeta “Muestras” utilizando la password “FLqkNMY7jGmWz7gt”

Episodio 03 - Configuración de Laboratorio

Una vez finalizada la descarga de muestras procedemos a apagar la máquina y a realizar los cambios más importantes de todo el LAB!

Configuración de Red: La máquina de análisis de malware deberá estar aislada de nuestra red LAN ya que al ejecutar cualquier malware corremos el riesgo de que este se distribuya por la red. Para evitar esto, cambiamos el adaptador de red a modo Red interna, asignando a una red nueva que llamaremos malware-análisis.

Iniciamos la máquina virtual y asignamos un direccionamiento IP para esta red.

- IP: 192.168.0.2

- Default GW: 192.168.0.1

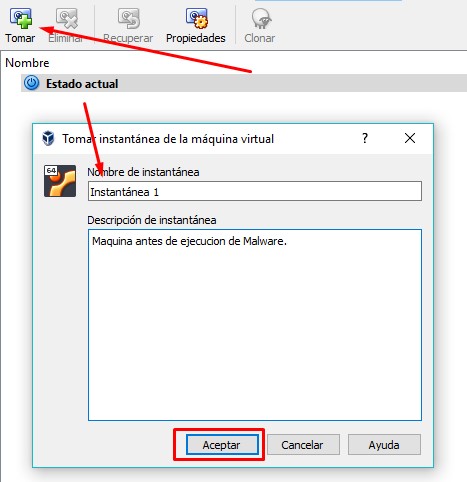

Primer Snapshot Con la máquina en ejecución, generamos un snapshot el cual servirá para restaurar la máquina cada vez que finalicemos un análisis.

Con estas acciones hemos finalizado la configuración del entorno de laboratorio de Malware.

Espero que les haya gustado nos vemos la semana que viene…