Nmap toda una navaja suiza para un pentesting, como vimos en un post anterior en el blog como instalarlo desde las fuentes oficiales, ahora nos toca dar nuestros primeros pasos en el mismo iremos aprendiendo en esta serie de tutoriales un poco mas de esta navaja suiza creciendo nuestros conocimientos espero que me sigan en este aprendizaje que inicio con nmap.

Y no asi venga como un querido Anónimo que publico sus comentarios en el blog que no aportan nada y demas, repito que el blog fue creado para compartir conocimiento, investigar y ademas de ello es una bitácora personal, apuntes de referencia.

Primero al instalar nmap nos viene con una serie de paquetes herramientas, desarrolladas por el mismo creador de Nmap Fyodor Gordon Lyon las cuales anda reviviendo a algunas tools ya viejas dejadas en el olvido las cuales son:

- Zenmap

- Ndiff

- NPing

- Ncrack

- Ncat

En esta entrega conoceremos de cada uno un poco para que sirve y cual es su función iremos calentando de a poco y poder conocer mas primero nos vamos con:

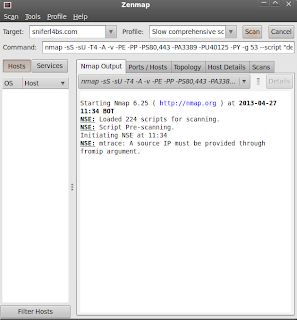

Zenmap

Zenmap es la interfaz grafica de Nmap, la cual tiene una integracion de lo que es nmap y algunas herramientas que integra en si mismo la verdad acelera el proceso de un pentesting ya que los comandos y demas vienen definidos evitando errores tipográficos pero como soy de la terminal prefiero decir que es para vagos :P jajaja espero no usarlo aun, y seguir aprendiendo y poniendo en practica solo con la terminal.

Ndiff

Ndiff un diff su nombre lo dice ;)

Ya me controlo y digo que es Ndiff nos sirve para comparar los resultados de un scanneo con nmap el cual como indique mas arriba viene integrado con el mismo Nmap, su uso es facil y de esta manera podemos comparar, cabe resalta que en Zenmap tenemos en tools la opción para realizarlo de manera gráfica.

\# nmap --xml scann1.xml scann2.xml

Nping

Nping otra herramienta que viene con Nmap la cual nos permite generar paquetes, y medir el tiempo de respuesta a la vez nos sirve para detectar hosts activos, como tambien usado para el lado del mal ;) generando paquetes para realizar una denegación de servicio, prueba de stress y demas lo cual iremos viendo su uso en entradas posteriores, cabe resaltar que es una nueva vision a hping

Ncrack

La nueva droga sacada del crack :( ok dejo de drogarme y digo lo que es….

Es una alternativa a hydra y medusa si van en lo correcto es usado para realizar ataques de fuerza bruta, lo cual tiene la opción de realizar ataques a diferente protocolos, con diccionarios por defecto y mas lo cual veremos mas adelante el uso y como emplearlo.

Ncat

Ncat no es nycat si no es la competencia de netcat, toda una suite que mejora el uso de netcat sus caracteristicas son:

- Mantener toda la funcionalidad de la última versión de netcat.

- Aprender de las contribuciones de diferentes versiones de netcat que han ido surgiendo (como por ejemplo cryptcat para cifrado).

- Realizar redirecciones de puertos sin necesidad de utilizar pipes intermedios.

- Poner a la escucha dos puertos y hacer que los que se conecten a ellos se conecten a su vez entre si.

- Cifrado SSL de una forma cómoda.

- Multihilo.

- Filtrado tipo TCP Wrappers.

- Soporte para cliente y servidor proxy HTTP y SOCKS.

- Como se puede ver, NCAT va a mejorar algunos de los aspectos que siempre he echado de menos de NetCat y los va a hacer mucho más sencillos.

Mayor referencia sobre ncat en Pentester.es

Ya vamos cada día un poco mas con Nmap asi que a seguir en el mundo..

Regards,

Snifer