Esta segunda entrada ya viene con la base y el conocimiento necesario para la elaboración de un script desarrollado a medida, con Python valga la redundancia conociendo mas de los términos a ser usados y afianzando nuestro conocimiento algo que aclarar que como hablaremos de Forense, estaré dando mi pequeño punto de vista sobre los términos ya saben que para mas información un poco de research no viene mal ;).

¿Que es un Hash?

En la entrada de ayer vimos algo de lo que es un Hash pero hoy ampliaremos un poco mas el concepto y detalles adicionales.

Es una huella digital, de un archivo, texto, documento cualquier medio digital, el cual es único. Dicha huella digital no varia siempre y cuando el fichero no sufra cambio alguno.

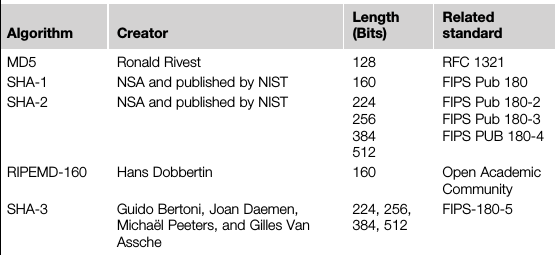

Para realizar esta huella por decirlo así, se hace uso de algoritmos que tienen características propias a continuación veremos una tabla de los algoritmos más populares.

Algoritmos Hash Populares

¿Para que sirve un Hash?

Para identificar la legitimidad integridad de un archivo.

¿Que tan importante es tener el Hash para que sirve?

Ya que nos vamos por todas estas preguntas, nos iremos un poco al lado aboganster xD, lo siento si alguien se ofende, lo digo con cariño. heeee!

Si realizamos un hasheado (el nombre es un denominativo personal) el hash de un archivo digital a ser presentando ante un juez mitigamos que la contraparte indique que hubo algún cambio con el archivo original es decir nos iremos a un ejemplo práctico que en esto solo nos andamos complicando.

Se tiene una fotografia la cual se ve como Pepito esta robando un auto, el cual se solicito que las contrapartes realizen el análisis de la imagen, analizando si pertenece al auto por el tono de color un análisis de la mano del sospechoso y un largo etc, que se nos venga a la cabeza, como se muestra en la siguiente imagen es la original:

El hash de la imagen es: EAAF4C190627A40E59A6153F16993118FA33CCD4

Ahi se ve una mano que esta forcejeando el cerrojo de un auto color azul patito!, al generar el Hash de la imagen validamos la autenticidad de la misma, pero que sucede si viene otra persona e indica que no es el auto robado ya que el color es diferente y el tiene la imagen original?

El hash de la imagen es: 6878662DC5F3FFD516D3CB853581DADCE029DC85

Ahí viene un problema si podemos notar ambas son “idénticas” pero una de ellas fue tratada previamente con alguna herramienta específica o bien ambas fueron modificadas, para ello se realiza la suma de verificación del archivo original y se hace un match entre ambos dando como resultado cual de las dos imágenes es la correcta.

Ahora aquí viene un detalle actualmente MD5 ya no es un algoritmo tan robusto por sus problemas de colisiones que algunas ocasiones podría ser manipulado generando una colisión MD5.

Ya con estos datos, podemos tener una base de lo que es un Hash y para que nos sirve entonces en un proceso de obtención de datos seria bastante facil automatizar dicha tarea recorra todo el directorio y nos saque el hash de cada archivo y al final comprimir y ese mismo hashearlo.

Se nos viene, algo interesante, que cosas llevara en la siguiente entrada de mañana nos vemos. Ya saben observaciones, recomendaciones sugerencias bienvenido!!

Regards,

Snifer