La segunda entrada de esta serie vemos la herramienta portable USBTracker la cual como su nombre lo indica es una herramienta que permite realizar un barrido del registro de Windows identificando las conexiones de memorias de almacenamiento masivo que se conectaron en el equipo.

Algo que debo de resaltar es que la herramienta puede ser ejecutada directamente desde Python como también por medio del fichero ejecutable usbtracker.exe el cual se encuentra en el repositorio de Github USBTracker y en el mismo repositorio se tiene el uso de la herramienta y los requerimientos, asi que dejemos de hablar y veremos la herramienta.

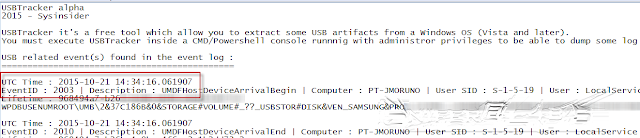

Al contar con el ejecutable nos permite trabajar en un entorno que no tenga instalado Python en mi caso lo ejecuto y me muestra las opciones que cuenta, como lo indica el programa es recomendable correr en una terminal con privilegios administrativos.

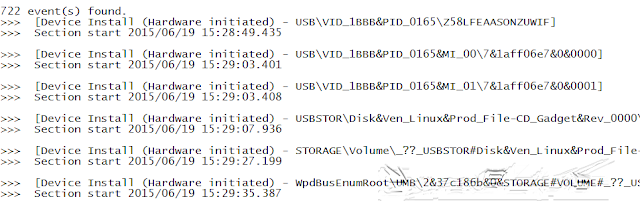

Una vez ejecutado el programa es posible volcar la información con la bandera -x como lo indica el programa o si gustan lo vuelcan a un fichero de texto teniendo el siguiente resultado.

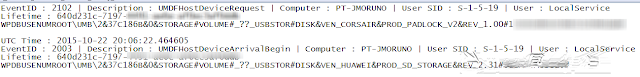

Se ve y observa que identifica en los logs de evento la fecha y hora ademas del tipo de dispositivo que se conecto viendo por la marca es posible ir identificando si fue un dispositivo de almacenamiento o bien si son modems que puede darse por ese medio fuga de información o según el caso. aquí se ve la conexión de un HUAWEI y un Corsair algo de búsqueda identificaremos la procedencia.

Espero les agrade esta utilidad y vayan comentando alguna otra que usen para fines forenses ;).

Repositorio UsbTracker

Regards,

Snifer