La semana pasada llego por algún feed que sigo Chaos Project, que tiene como fin centralizar el descubrimiento de subdominios de los principales programas dedicados al Bug Bounty los cuales son Bugcrowd y Hackerone, obteniendo solo los que son públicos abiertos.

Cuando uno se pone a realizar un proceso de Pentesting Web bajo caja negra o bien un cazador de vulnerabilidades (Bug Bounty Hunter), la etapa mas importante es la de identificar subdominios y dominios pertenecientes a un objetivo, con este fin muchos usamos herramientas para la enumeración de subdominios, como lo menciono inicialmente Chaos Project tiene este objetivo de automatizar y brindarnos un resultado de subdominios especifico.

Dentro de la web nos permite identificar específicamente por tipo de programa es decir de Bugcrowd o HackerOne en especifico, a partir del buscador nos permite diferenciar el que deseamos y descargamos directamente en un fichero zip.

Interfaz de Chaos Project

Chaos Project Discovery es un proyecto OpenSource el cual podemos ir agregando nuevos dominios Chaos public program list.

Siendo esta una manera rápida y sencilla para llegar a obtener los subdominios, aparte de que cada uno identifique o pueda identificar otros que este proyecto no lo realice.

Chaospy

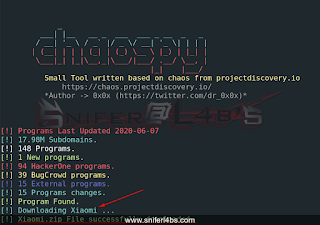

Como la comunidad nunca se queda tranquila, **@dr_0x0x ** creo un cliente desde la terminal al cual lo llamo Chaospy.

Instalación

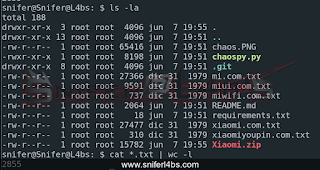

Para la instalación solo necesitamos clonar el repositorio y cumplir con los requerimientos del programar con pip3 ya que hace uso de python3.

snifer@Snifer@L4bs: $ pip3 install -r requirements.txt

snifer@Snifer@L4bs: $ python3 chaospy.py

Uso y ejecución

snifer@Snifer@L4bs: $ python3 chaospy

Uso de la herramienta

Entonces contando con dicha opción ejecutamos -h para ver el help, con la bandera -l obtenemos todo el listado de programas o bien si deseamos en específico ver todos los programas de Bugcrowd o Hackerone e incluso descargar todo en uno.

snifer@Snifer@L4bs: $ python3 chaospy -h

Chaos Tool

optional arguments:

-h, --help show this help message and exit

-d DOWNLOAD Download Specific Program Subdomains

-a Download all programs Subdomains

-l List all programs

-bc List BugCrowd programs

-h1 List Hackerone programs

-ext List external programs

-new List new programs

-upd List updated programs

-dbc Download BugCrowd programs

-dh1 Download Hackerone programs

-dext Download external programs

-dnew Download new programs

-dupd Download updated programs

Ya al tener descargado todos los programas, al modo de practicar podemos mandarlos a urlprobe, fprobe e identificar los que estén vivos, ver si hay algún Low Hanging Fruit por defecto, pero vamos ustedes saben como jugar con ello.

En esta prueba lo que haremos sera bajar el de xiaomi, en el que vemos un fichero zip que nos descarga en el mismo directorio donde ejecutamos la herramienta.

snifer@Snifer@L4bs: $ python3 chaospy.py -d Xiaomi

Comparamos los resultados que obtenemos en la web y el del script la diferencia es?

Identificación de sub-dominios de Chaos

Recuerden que esta semana al fin! sale la nueva serie de Videos de Hacking 101 de Burp Suite donde abordaremos todo el material que tenemos en el blog en formato video tutorial, adicionando contenido en el canal de Youtube.

Regards,

Snifer